Centos7.3端口telnet不通排查:从ipv6到防火墙的解决之旅

笔记哥 /

04-12 /

7点赞 /

0评论 /

138阅读

# 现状

简单描述下最近在做啥,我手里维护的一些系统的线上服务器,还在使用centos7,7.3/7.6/7.9都有,运维侧选定的替换系统是`openEuler20.03-LTS-SP1`。按理说,运维直接在线上升级系统就完了,但是,由于风险太大了(直接升级后可能导致应用异常),就还是需要研发出迁移方案、测试组进行测试后,比较保险。

于是,我就在本地虚拟机virtualbox先来折腾试试,先搭了个centos 7.3的系统,部署了个应用,监听端口9900,结果怎么都访问不了。

下面记录下排查过程。

# 应用介绍

我们这个服务器是centos7.3,上面的应用也比较老,是一种java servlet容器:resin,和tomcat类似,对外提供http接口。

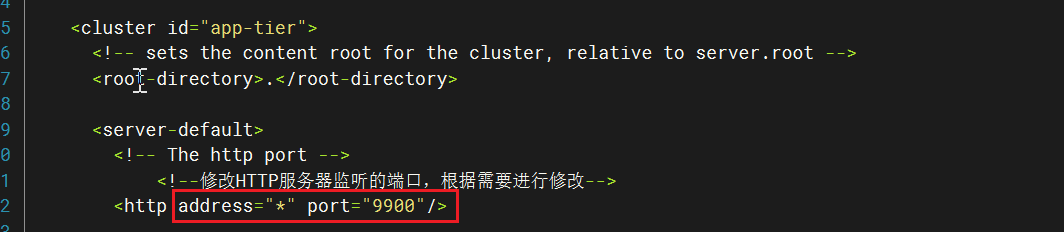

配置监听端口的地方如下:

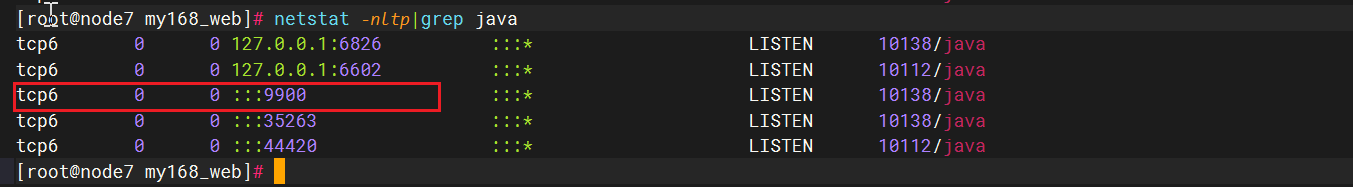

程序启动后,我看端口是在监听的:

我本机curl试了下,可以访问:

```shell

[root@node7 my168_web]# curl localhost:9900

Hello World!

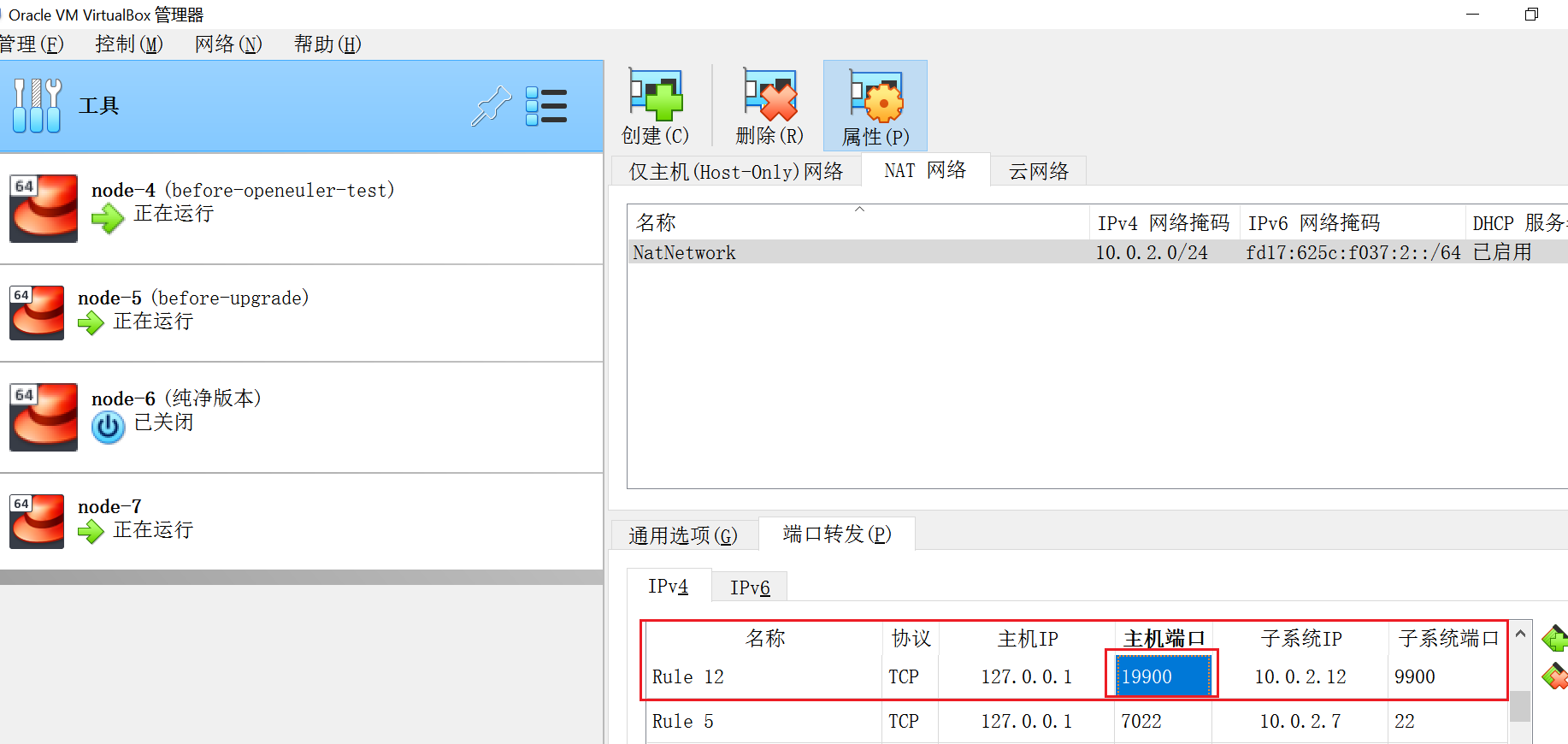

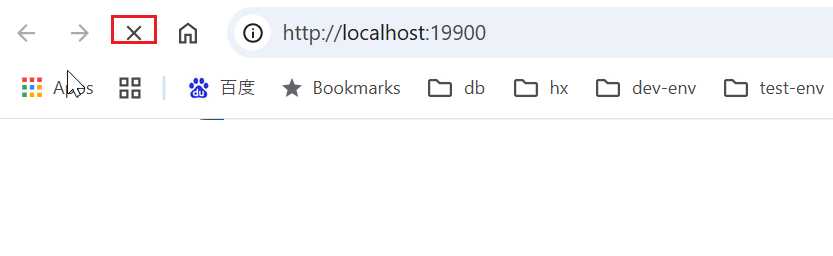

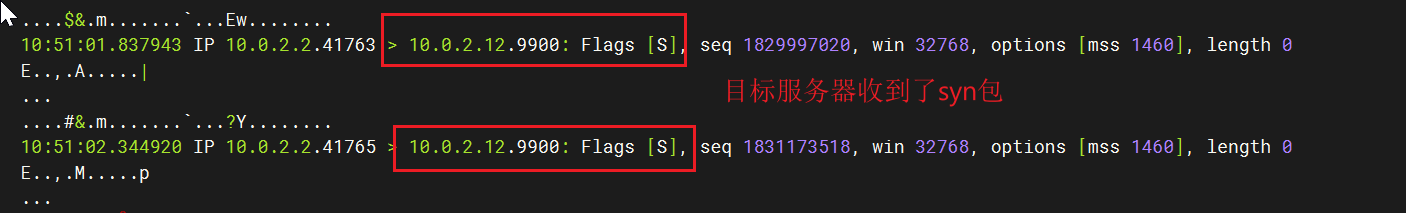

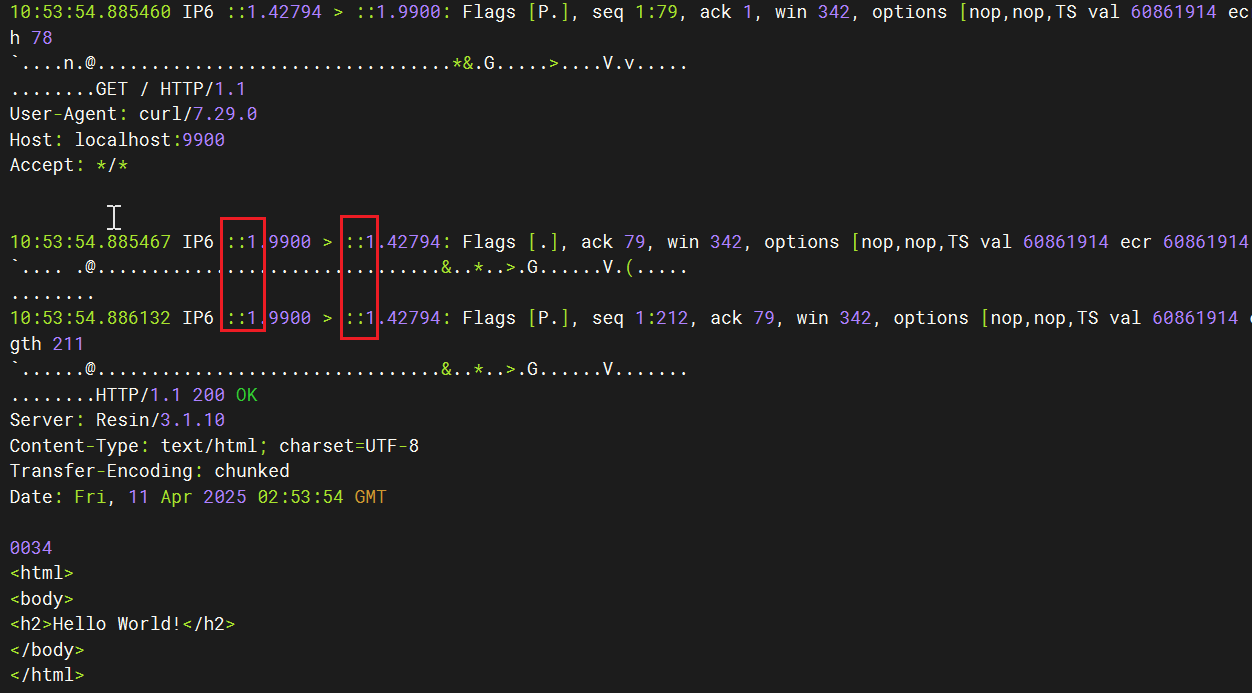

``` 我这个虚拟机的端口9900,需要暴露到windows宿主机进行访问,配置了下端口映射:  然后,通过浏览器访问localhost:19900,发现失败:  # 排查过程 ## 怀疑ipv6 我在虚拟机上,开了tcpdump,发现可以收到syn握手: ```shell tcpdump -i any tcp port 9900 -Ann ```  我在虚拟机,又试了下: ```shell [root@node7 my168_web]# curl localhost:9900Hello World!

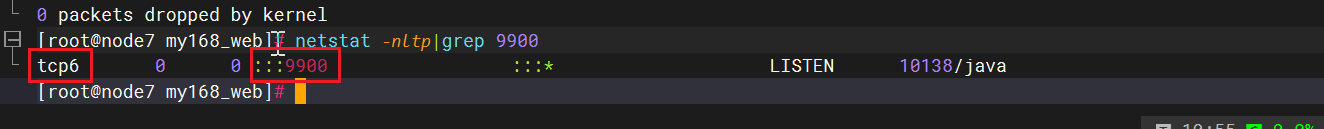

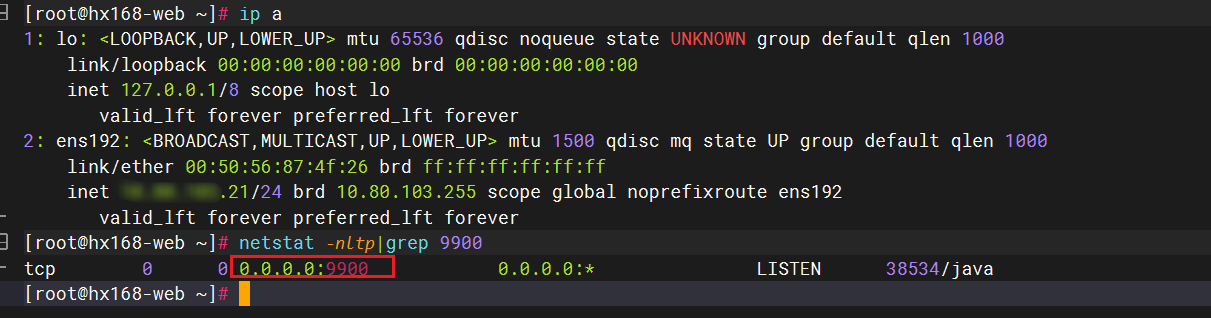

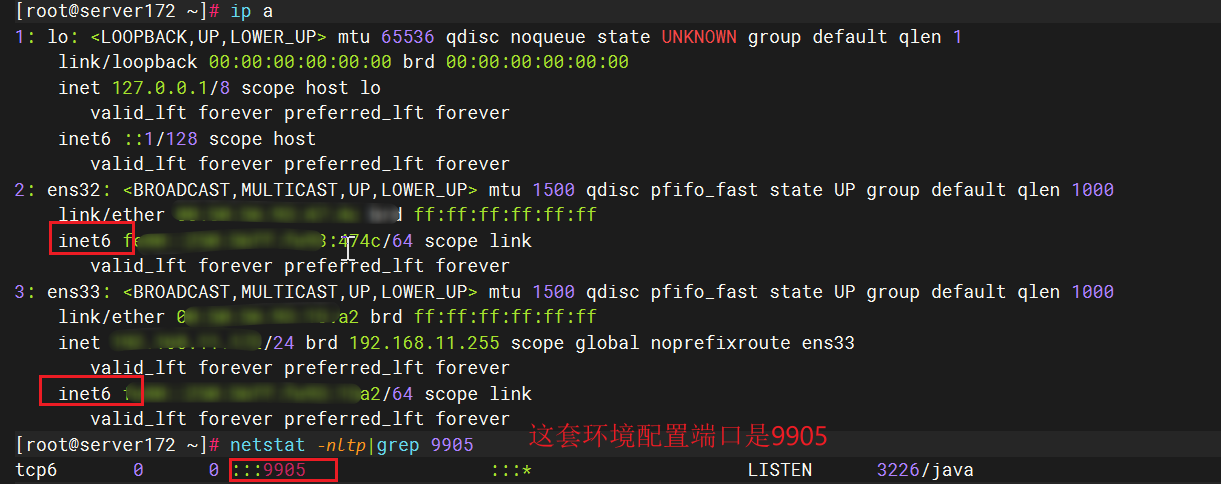

``` 发现抓包如下:  此时,就看到通过localhost访问时,用的ipv6的地址,此时,开始怀疑是不是9900端口,仅监听了ipv6导致的。 下面这个输出,强化了我的猜测:  我又看了下其他环境,发现: 如果这个环境里,只有ipv4地址,netstat的输出就不一样  另外一套环境,有ipv6地址,netstat输出就是inet6啥的。  ## 尝试修改配置文件,监听ipv4 把配置改成了下面这样: ```shell本文来自投稿,不代表本站立场,如若转载,请注明出处:http//www.knowhub.vip/share/2/2181

- 热门的技术博文分享

- 1 . ESP实现Web服务器

- 2 . 从零到一:打造高效的金仓社区 API 集成到 MCP 服务方案

- 3 . 使用C#构建一个同时问多个LLM并总结的小工具

- 4 . .NET 原生驾驭 AI 新基建实战系列Milvus ── 大规模 AI 应用的向量数据库首选

- 5 . 在Avalonia/C#中使用依赖注入过程记录

- 6 . [设计模式/Java] 设计模式之工厂方法模式

- 7 . 5. RabbitMQ 消息队列中 Exchanges(交换机) 的详细说明

- 8 . SQL 中的各种连接 JOIN 的区别总结!

- 9 . JavaScript 中防抖和节流的多种实现方式及应用场景

- 10 . SaltStack 远程命令执行中文乱码问题

- 11 . 推荐10个 DeepSeek 神级提示词,建议搜藏起来使用

- 12 . C#基础:枚举、数组、类型、函数等解析

- 13 . VMware平台的Ubuntu部署完全分布式Hadoop环境

- 14 . C# 多项目打包时如何将项目引用转为包依赖

- 15 . Chrome 135 版本开发者工具(DevTools)更新内容

- 16 . 从零创建npm依赖,只需执行一条命令

- 17 . 关于 Newtonsoft.Json 和 System.Text.Json 混用导致的的序列化不识别的问题

- 18 . 大模型微调实战之训练数据集准备的艺术与科学

- 19 . Windows快速安装MongoDB之Mongo实战

- 20 . 探索 C# 14 新功能:实用特性为编程带来便利